Trong thời đại số hóa ngày nay, thiết bị lưu trữ NAS ngày càng được sử dụng phổ biến vì khả năng lưu trữ dung lượng lớn và bảo vệ dữ liệu tối đa. Tuy nhiên, việc người dùng lưu trữ lượng lớn dữ liệu quan trọng đã biến thiết bị lưu trữ NAS thành mục tiêu của nhiều cuộc tấn công mạng, làm gia tăng nguy cơ thất thoát dữ liệu quan trọng.

Trong cuộc khảo sát gần đây, các nhà nghiên cứu đã phát hiện lỗ hổng bảo mật trên NAS Synology là zero-click, có khả năng xâm nhập vào thiết bị thông qua ứng dụng hình ảnh. Hãy cùng Mstar Corp tìm hiểu chi tiết về lỗ hổng bảo mật và cách phòng ngừa trong bài viết dưới đây.

Zero-click – Lỗ hổng bảo mật trên NAS Synology

Từ năm 2019, nhiều nhóm tấn công bằng mã độc tống tiền ransomware đã nhắm đến thiết bị NAS của Synology vì thiết bị NAS lưu trữ một lượng lớn dữ liệu quan trọng của cá nhân, doanh nghiệp. Người dùng vẫn có thể thiết lập các tính năng bảo mật như xác thực đa yếu tố. Tuy nhiên, đa số các phần mềm quản lý ảnh không yêu cầu xác thực, khiến kẻ tấn công có thể khai thác lỗ hổng bảo mật thống qua internet và có quyền truy cập root để cài đặt mã độc lên thiết bị.

>> Xem thêm: 6 cách nhận biết ransomware đơn giản, nhanh chóng

Zero-click – Lỗ hổng bảo mật trên NAS Synology (Nguồn: Internet)

Lỗ hổng bảo mật zero-click trên NAS Synology được phát hiện tại cuộc thi Pwn2Own. Đây là một trong những lỗ hổng nguy hiểm vì người dùng không cần nhấn vào bất kỳ liên kết nào mà thiết bị vẫn có khả năng bị nhiễm mã độc. Kẻ tấn công có thể xâm nhập vào thiết bị từ xa để lấy cắp dữ liệu, cài backdoor hoặc lây nhiễm ransomware, ngăn chặn người dùng truy cập vào dữ liệu.

>> Xem thêm: NAS Synology là gì?

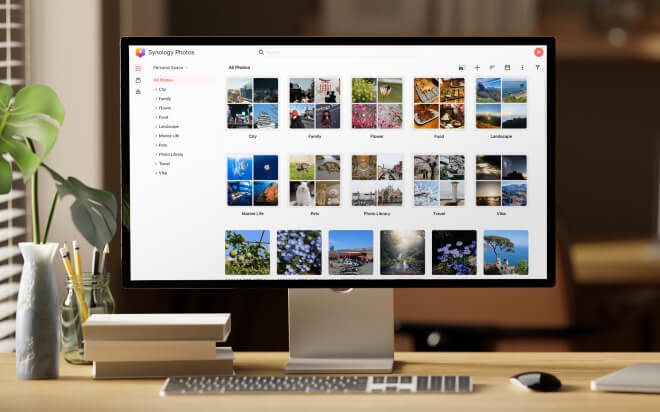

Không nằm ngoài dự đoán, ứng dụng hình ảnh Synology Photos, ứng dụng quản lý hình ảnh được cài đặt mặc định trên các thiết bị NAS Synology, đã vô tình tạo lỗ hổng bảo mật và tạo cơ hội cho zero-click có khả năng tấn công vào thiết bị.

Ứng dụng hình ảnh Synology Photos dễ bị zero-click (Nguồn: Internet)

Bên cạnh đó, đa số người dùng cũng sử dụng Synology QuickConnect để kết nối và truy cập thiết bị từ xa. Tuy nhiên, điều này cũng tạo điều kiện cho kẻ tấn công khai thác lỗ hổng và tìm kiếm, truy cập các thiết bị khác được gán ID và có kết nối với ứng dụng QuickConnect. Vì thế, ngay cả khi thiết bị không trực tiếp kết nối internet, các thiết bị được kết nối hặc sử dụng QuickConnect đều có thể trở thành mục tiêu của các cuộc tấn công mạng.

Cách phòng ngừa zero-click – lỗ hổng bảo mật trên NAS Synology

Ngay khi xác nhận lỗ hổng, Synology đã phát hành bản vá để khắc phục vấn đề này. Tuy nhiên, thiết bị NAS Synology không thể tự động cập nhật bản vá hệ điều hành và không phải người dùng nào cũng biết thông tin này để cập nhật bản vá hệ điều hành. Đồng thời, dù cập nhật bản vá thì kẻ xấu có thể phân tích để tìm ra điểm yếu và thiết kế mã độc tấn công các thiết bị chưa được vá lỗi.

Do đó, để hạn chế vấn đề thất thoát hoặc mất mát dữ liệu, Mstar Corp gợi ý các biện pháp sau:

- Kiểm tra và cập nhật bản vá thường xuyên nhằm đảm bảo hệ thống NAS luôn được cập nhật các phương pháp bảo mật mới nhất từ nhà cung cấp.

- Cấu hình truy cập và xác thực bảo mật nhằm hạn chế truy cập trực tiếp từ internet và chỉ sử dụng dịch vụ như QuickConnect với các lớp bảo mật chặt chẽ.

- Giám sát liên tục và sao lưu dữ liệu định kỳ để nhanh chóng phát hiện truy cập bất thường và đưa ra giải pháp khắc phục kịp thời.

Sao lưu dữ liệu định kỳ để phòng ngừa zero-click – lỗ hổng bảo mật trên NAS Synology

Kết luận

Để đảm bảo an toàn dữ liệu trước các mối đe dọa bảo mật trên thiết bị NAS Synology, đặc biệt là các lỗ hổng như zero-click, việc triển khai các giải pháp bảo vệ dữ liệu là vô cùng quan trọng. Với vai trò là đối tác chiến lược hàng đầu của Synology tại Việt Nam, Mstar Corp hỗ trợ khách hàng toàn diện trong việc triển khai và bảo vệ hệ thống lưu trữ NAS Synology, giúp tối ưu hóa khả năng bảo vệ dữ liệu và an toàn mạng lưới thông tin.