WEP là gì là thắc mắc chung của nhiều người quan tâm đến bảo mật trong thế giới công nghệ thông tin. WEP là khái niệm quen thuộc khi nhắc đến mạng Wi-Fi và bảo mật. Vậy WEP hoạt động như thế nào và có gì khác so với các phiên bản cải tiến, sử dụng WEP có khó không? Tất cả những băn khoăn của bạn sẽ được Mstar Corp giải đáp kỹ lưỡng trong nội dung tiếp theo của bài viết.

WEP là gì?

WEP (Wired Equivalent Privacy) là 1 chuẩn bảo mật không dây, được giới thiệu lần đầu tiên vào năm 1997, sử dụng trong mạng Wi-Fi. WEP được thiết kế để cung cấp mức độ bảo mật tương đương với việc sử dụng mạng dây cáp để mã hóa dữ liệu nối giữa các thiết bị mạng.

Mục tiêu chính của WEP đã làm được trong một thời gian là ngăn chặn các cuộc tấn công Man-in-the-Middle. Tuy nhiên sau 1 thời gian sử dụng WEP đã trở nên lỗi thời, xuất hiện nhiều lỗ hổng bảo mật khác nhau trong tiêu chuẩn WEP, mặc dù đã có nhiều sửa đổi đối với giao thức và tăng kích thước khóa. Tội phạm dễ dàng khai thác những lỗ hổng bảo mật độ.

Wi-Fi Alliance đã chính thức ngừng sử dụng WEP vào năm 2004. Sau này, WEP đã bị thay thế bằng các phương pháp bảo mật mạng không dây với phiên bản WPA cải tiến mạnh mẽ hơn như WPA, WPA2, WPA3.

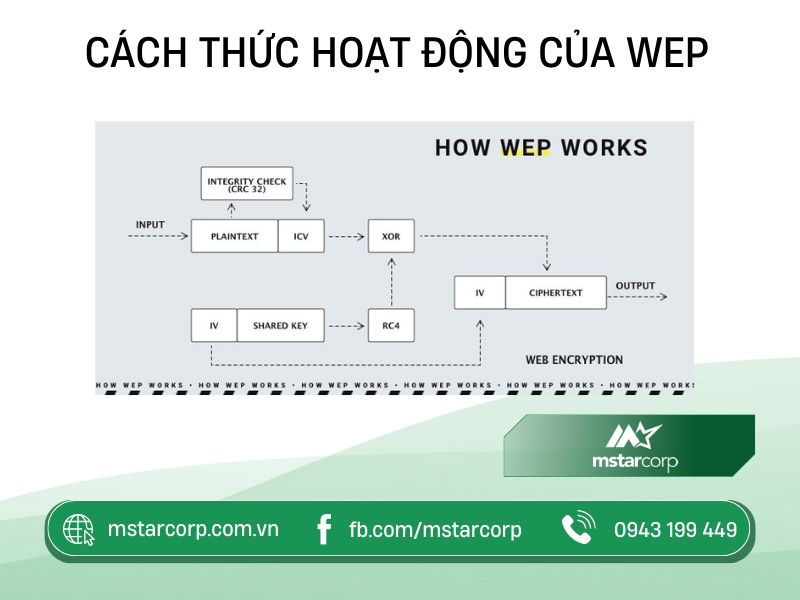

WEP hoạt động như thế nào?

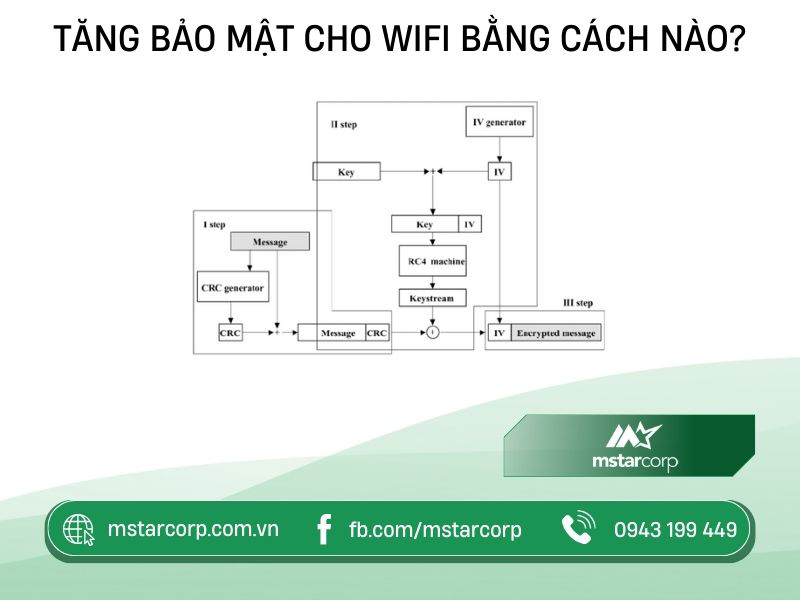

Wired Equivalent Privacy hoạt động như thế nào? WEP bổ sung tính bảo mật tương tự bảo mật vật lý của mạng có dây bằng cách mã hóa dữ liệu, bảo vệ liên kết không dây tồn động giữa máy khách và điểm truy cập được truyền qua WLAN. Sau khi WEP truyền dữ liệu không dây, các cơ chế bảo mật LAN khác có thể bảo mật dữ liệu và đảm bảo sự riêng tư, bao gồm:

- Bảo vệ mật khẩu

- Mã hóa end-to-end

- Mạng riêng ảo và xác thực

WEP cung cấp các dịch vụ bảo mật mạng cơ bản cho mạng không dây bao gồm:

- Sự riêng tư: Wired Equivalent Privacy sử dụng 1 khóa 64-bit mã hóa dữ liệu truyền không dây với thuật toán mã hóa dòng RC4. Các phiên bản sau của giao thức thêm hỗ trợ cho khóa 256-bit và 128-bit để cải thiện bảo mật. Wired Equivalent Privacy sử dụng 1 vector khởi tạo 24-bit dẫn đến độ dài khóa hiệu 40-bit, 104-bit, 232-bit.

- Tính toàn vẹn: Wired Equivalent Privacy sử dụng thuật toán kiểm tra CRC-32 để kiểm tra dữ liệu truyền tới đích có thay đổi hay không. Người gửi tạo ra một giá trị 32-bit từ một chuỗi dữ liệu bằng cách sử dụng kiểm tra đa chu kỳ CRC-32. Người nhận khi nhận dữ liệu sử dụng kiểm tra tương tự. Nếu giá trị nhận khác giá trị gửi, người nhận có thể yêu cầu gửi lại.

- Xác thực: WEP các thực khách hàng khi kết nối với điểm truy cập mạng không dây lần đầu tiên với 2 cơ chế xác thực hệ thống mở và xác thực khóa chia sẻ

- Xác thực hệ thống mở: Với OSA, các hệ thống kết nối không dây có thể truy cập bất kỳ điểm truy cập WEP nào, yêu cầu hệ thống kết nối sử dụng một định danh bộ thiết lập dịch vụ khớp với SSIS của điểm truy cập.

- Xác thực khóa chia sẻ: Với SKA, hệ thống kết nối mạng không dây sử dụng thuật toán phản hồi thử thách để xác thực bao gồm 4 bước.

Sự khác biệt giữa WEP và phiên bản cải tiến WPA

Phiên bản cải tiến WPA bao gồm WPA2 và WPA3 có sự khác biệt so với WEP. Vậy WPA là gì và các phiên bản cải thiện của WPA có đặc điểm như thế nào? Phiên bản cải tiến WPA có gì khác so với WEP?

WPA

Sau khi phát hành WEP 5 năm, năm 2003 IEEE đã phát hành giải pháp thay thế để cải thiện lỗ hổng bảo mật trên WEP là WPA (Wi-Fi Protected Access). WPA có nhiều điểm tương đồng với WEP nhưng phiên bản đã cải thiện cách xử lý khóa bảo mật và cách người dùng được ủy quyền bằng cách dùng giao thức toàn vẹn khóa tạm thời (TKIP).

Tính năng bảo mật TKIP ngăn chặn việc đánh cắp các gói tin để đảm bảo tính toàn vẹn của dữ liệu khi truyền tin trong mạng Wi-Fi và MIC (Message Integrity Check). Tuy nhiên sau một thời gian sử dụng WPA vẫn còn nhiều lỗ hổng chưa được khắc phục có thể bị khai thác bởi các hacker.

WPA2

Năm 2006, phiên bản cải tiến WPA2 ra đời trở thành tiêu chuẩn chính thức thay thế WAP. WAP2 sử dụng thuật toán mã hóa mạnh hơn WPA là AES (Advanced Encryption Standard). Đồng thời WPA2 được cung cấp thêm các tính năng bảo mật như CCMP (Counter Mode with Cipher Block Chaining Message Authentication Code Protocol) đảm bảo tính bảo mật và nguyên vẹn của dữ liệu truyền đi.

Hiện nay hầu hết các thiết bị định tuyến Wi-Fi đều sử dụng WPA2 như là giải pháp tăng cường bảo mật và an toàn cho mạng không dây của người dùng.

WPA3

WPA3 được đánh giá là bảo mật Wi-Fi mạnh nhất hiện nay được sản xuất năm 2019, cung cấp nhiều tính năng bảo mật như:

- Bảo mật mật khẩu mạnh hơn trong cả chế độ personal và enterprise

- WPA3 bảo vệ chống tấn công Brute force

- WPA3 có tính năng tăng cường bảo mật cho các thiết bị IoT

Ưu điểm và nhược điểm của WEP là gì?

WEP là 1 trong những chuẩn bảo mật ban đầu được sử dụng cho Wi-Fi. Bảo mật này mang đến ưu điểm và bộc lộ một số nhược điểm đáng chú ý. Cụ thể:

Ưu điểm

- Bằng cách mã hóa dữ liệu WEP được thiết kế để bảo vệ mạng không dây, ngăn chặn người không được phép đọc được thông tin truyền qua mạng

- WEP sử dụng được trên các thiết bị không hỗ trợ WPA hoặc WPA2

- WEP giúp các thiết bị kết nối mạng an toàn thông qua khóa cố định để mã hóa dữ liệu truyền từ điểm đầu đến điểm truy cập

Nhược điểm

- WEP tồn tại nhiều lỗ hổng bảo mật nghiêm trọng như lỗ hổng bảo mật trong mật mã luồng, dễ tái sử dụng khóa…

- Thuật toán mã hóa RC4 sử dụng bởi WEP đã bị đánh giá thấp về độ an toàn

WEP sử dụng tùy chọn, không bắt buộc nên nhiều người dùng không kích hoạt tính năng trên thiết bị hỗ trợ - Cấu hình mặc định của WEP không cho phép xác thực từng người dùng riêng biệt mà sử dụng 1 khóa chia sẻ duy nhất cho tất cả người dùng

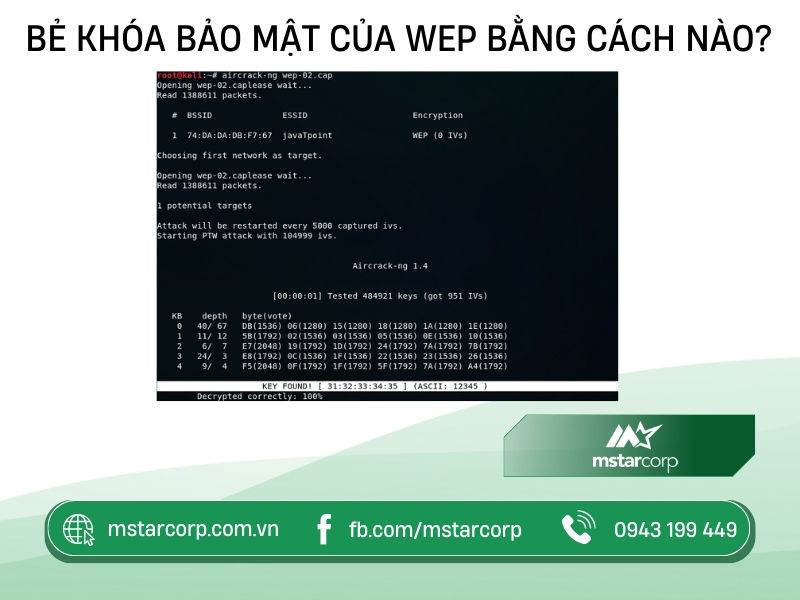

Bẻ khóa bảo mật WEP như thế nào?

WEP sử dụng 1 khóa cố định để mã hóa dữ liệu truyền qua mạng, các hacker đã tìm cách để bẻ mã khóa này khiến việc bảo mật đã không còn an toàn. Khi có được khóa, tin tặc dễ dàng đọc các thông tin truyền qua mạng Wi-Fi của người dùng.

Quá trình bẻ khóa bảo mật WEP được thực hiện bằng các công cụ như Backtrack. Hacker tìm cách bẻ khóa tương ứng sau khi thu thập gói tin và mẫu mã hóa. Hiện nay các công cụ tự động phát triển mạnh, các tin tặc chỉ cần chạy chương trình theo dõi mạng sử dụng WEP, chương trình tự động tìm và bẻ khóa mật khẩu.

Việc sử dụng WEP hiện nay không an toàn nên đã bị thay thế bởi các giao thức mạnh hơn như WPA, WPA2.

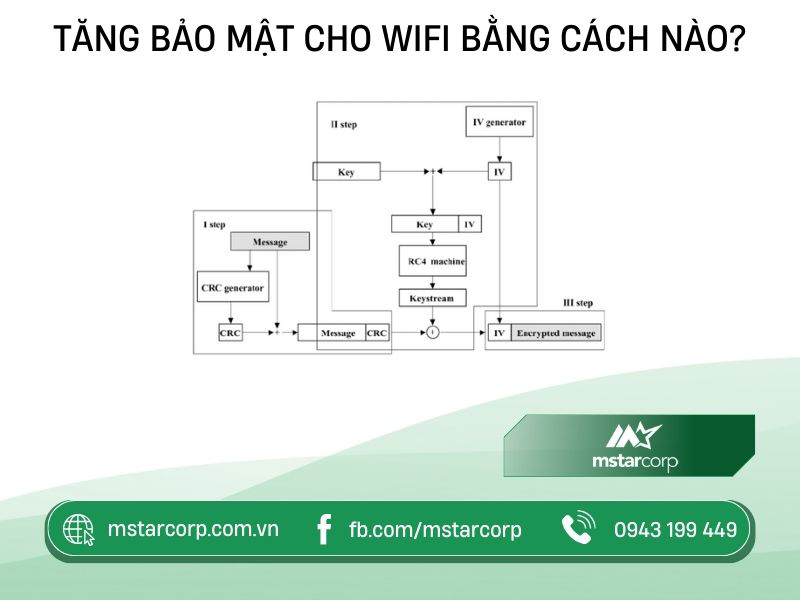

Tăng bảo mật cho Wifi bằng cách nào?

Để tăng cường bảo mật cho mạng không dây người dùng có thể thực hiện những biện pháp dưới đây:

- Dùng mật khẩu mạnh: Người dùng nên sử dụng mật khẩu mạnh bao gồm chữ viết hoa và chữ viết thường, ký tự đặc biệt và số kết hộ để khó bị đoán được

- Dùng WPA2, WPA3: Cài đặt mã hóa WPA3 hoặc WPA2 cho mạng không dây bạn đang sử dụng để bảo mật hiện đại và mạnh hơn so với WEP

- Tắt tính năng Broadcast SSIS: Trên bộ định tuyến hãy tắt tính năng Broadcast SSIS để ngăn chặn thiết bị không mong muốn kết nối vào mạng không dây của bạn

- Sự cụng cơ chế xác thực mạnh cho cá nhân hay doanh nghiệp: Sử dụng cơ chế xác thực mạnh như mã vùng (PSK) cho cá nhân hoặc WAP2 – Enterprise cho doanh nghiệp

- Cập nhật firmware và phần mềm: Hãy cập nhật bản mới nhất cho cho thiết bị kết nối và bộ định tuyến để bảo mật chống lại các lỗ hổng mới

- Thiết lập bộ lọc MAC: Thiết lập bộ lọc địa chỉ MAC chỉ cho phép các thiết bị đã được xác thực kết nối mạng không dây của bạn

- Kích hoạt tường lửa: Kích hoạt tính năng firewall trên thiết bị kết nối hoặc bộ định tuyến để ngăn chặn các cuộc tấn công từ bên ngoài vào mạng

- Sử dụng VPN: Dịch vụ VPN (Virtual Private Network) dùng để mã hóa dữ liệu khi truyền qua mạng không dây, bảo vệ thông tin cá nhân khỏi bị đánh cắp

WEP được sử dụng để làm gì?

WEP là giao thức bảo mật có chứa nhiều lỗ hổng, vậy nó còn được sử dụng nữa hay không và sử dụng để làm gì? Đây là câu hỏi chung của nhiều người dùng mạng không dây, hãy cùng chúng tôi đi tìm câu trả lời nhé.

WEP có còn được sử dụng cho đến ngày nay không?

WEP được nhiều nhà sản xuất phần cứng không dây tích hợp trực tiếp vào phần cứng. Tuy nhiên việc làm này dẫn đến khó cập nhật giao thức bảo mật hơn do phải phù hợp với thiết bị điểm truy cập và bộ nhớ flash trên card mạng. Đồng thời cản trở việc cải tiến WEP, WPA, khiến phần cứng lỗi thời nên dễ bị tấn công bởi các phương pháp đã được biết đến trước đó.

Mặc dù có những nhược điểm nhất định, nhưng WEP vẫn được sử dụng phổ biến cho đến ngày nay, do sự xuất hiện của các thiết bị không dây và điểm truy cập giá rẻ. Cho đến khi phần cứng lỗi thời hoàn toàn thì tình trạng sử dụng WEP mới có thể chấm dứt. Do đó các chuyên gia công nghệ thông tin và mạng nên khuyến cáo và cảnh báo người dùng thay thế các thiết bị cũ không an toàn.

Ứng dụng thực tế của WEP

Ứng thụ thực tế của WEP hiện nay dùng để:

- Bảo vệ các liên kết không dây, các thông tin riêng tư qua mã hóa

- Xác thực thiết bị với khóa chia sẻ trước hoặc mật khẩu

- Áp dụng trong mạng Wi-Fi cũ đến khi được thay thế bởi các giải pháp bảo mật mới

Hướng dẫn người dùng kiểm tra đang sử dụng độ bảo mật nào?

Kiểm tra độ bảo mật đang sử dụng giúp bạn bảo vệ thông tin cá nhân và dữ liệu khỏi tin tặc xâm nhập. Dưới đây chúng tôi hướng dẫn cách kiểm tra mạng Wi-Fi đang dùng ở độ bảo mật nào.

Kiểm tra độ bảo mật với hệ điều hành Windows

- Bước 1: Di chuyển chuột đến thanh Taskbar => tìm và nhấn vào biểu tượng Wi-Fi

- Bước 2: Chọn tên Wi-Fi đang kết nối và nhấn chuột phải => trên cửa sổ mới hiển thị chọn Properties

- Bước 3: Tìm phần Security type để kiểm tra chuẩn bảo mật Wi-Fi

Kiểm tra với hệ điều hành MacOS

- Bước 1: Nhấn và giữ phím Option => chọn biểu tượng Wi-Fi

- Bước 2: Trên cửa sổ mới hiển thị chọn tên mạng đang kết nối => Kiểm tra chuẩn bảo mật trên thông tin mạng hiển thị tại mục Security

Kiểm tra độ bảo mật với hệ điều hành Android

- Bước 1: Trên thiết bị di động Android => mở mục Wi-Fi

- Bước 2: Trên màn hình mới hiển thị chọn tên mạng Wi-Fi đang kết nối => màn hình xuất hiện thông tin về mạng và bạn có thể kiểm tra thông tin bảo mật mạng trong nội dung bảo mật

Kiểm tra với hệ điều hành iOS

Đối với thiết bị sử dụng hệ điều hành iOS, chúng ta không thể trực tiếp kiểm tra bảo mật. Thay vào đó, bạn có thể kiểm tra chuẩn bảo mật Wi-Fi thiết bị iOS đang sử dụng trên laptop, thay thiết bị khác.

Hy vọng những thông tin trên đây sẽ giúp bạn giải đáp được vấn đề WEP là gì, cách hoạt động, ưu và nhược điểm của của WEP. Theo đánh giá WEP hiện nay đang là chuẩn bảo mật lỗi thời, không an toàn người dùng nên chuyển đổi sang các giao thức an toàn hơn như WPA, WPA2, WPA3 để bảo vệ mạng không dây của mình. Đừng quên truy cập mstarcorp.vn để cập nhật thêm nhiều thông tin khác.