Hiện nay đang rầm rộ trên các diễn đàn quốc tế rằng là rất nhiều người dùng thiết bị lưu trữ từ brand A bị mã hóa đã trở thành nạn nhân của một cuộc tấn công ransomware DeadBolt. DeadBolt đã xuất hiện trong thời gian dài, trước đây đã phá hỏng hệ thống của brand Q, lây nhiễm các hệ thống NAS không được bảo vệ được kết nối với Internet.

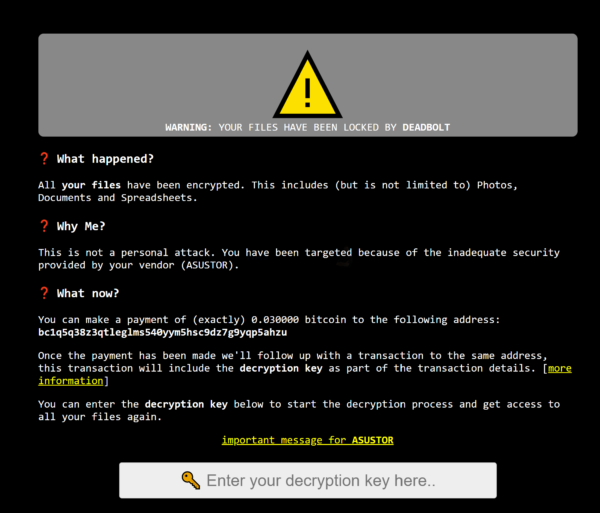

Mô hình hoạt động của DeadBolt không thay đổi nhiều. Kẻ tấn công đột nhập từ xa vào NAS của nạn nhân, mã hóa thông tin của nạn nhân và yêu cầu một khoản tiền chuộc bằng bitcoin.

Brand A bị tấn công bởi Deadbolt Ransomware

Theo báo quốc tế: Nhiều người dùng trực tuyến đang báo cáo rằng hệ thống của họ đã bị tấn công bởi phần mềm tống tiền được gọi là Deadbolt. Giống như cuộc tấn công ransomware vào hệ thống brand Q, đây là một cuộc tấn công mã hóa remote-command-pu # sh lợi dụng một lỗ hổng trong phần mềm hệ thống để ra lệnh cho hệ thống mã hóa dữ liệu trên hệ thống NAS, nhưng với sự thay đổi được bổ sung trong bản cập nhật gần đây là thêm màn hình không gian kiểu GUI đăng nhập mới yêu cầu 0,03BTC. Mặc dù vẫn còn rất sớm để kích hoạt cuộc tấn công mã hóa này, nhưng các cuộc tấn công này đang dần bắt đầu xuất hiện trên các diễn đàn

nascompares.com có chia sẻ:

” TẮT NAS của bạn, chặn truy cập đến từ bên ngoài.

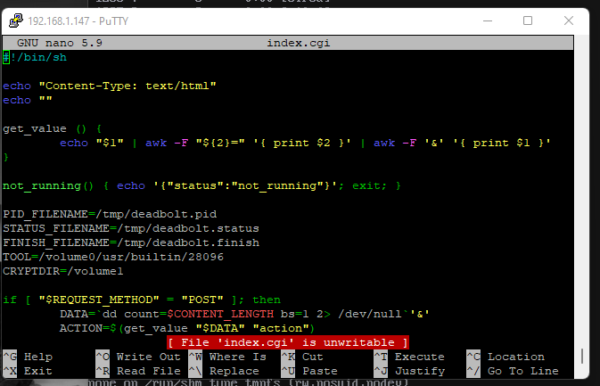

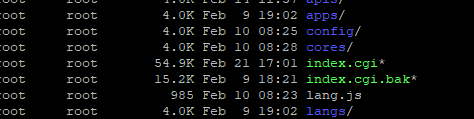

Điều này sẽ ghi đè index.cgi bằng chính index.cgi của chúng. Trong / usr / webman / portal có một bản sao lưu chỉ mục của bạn ở đó.

Để xóa của chúng, bạn cần chattr -i index.cgi và thay thế nó bằng bản sao lưu.

Nhưng bạn cũng sẽ phải dừng quá trình này. Quá trình ở trên chỉ là những con số đang chạy. Tôi đã dừng nó, sau đó xóa nó. Trong / tmp có một hệ nhị phân khác chỉ là các số.

Có lẽ không thể sửa được nếu không có đặt lại, nhưng bạn có thể quay lại cổng với thông tin bên trên. Ngay bây giờ, mặc dù vẫn đang ngay lập tức thay thế index.cgi.”

Nên làm gì khi bị tấn công bởi Deadbolt Ransomware?

Bạn hãy ngay lập tức kiểm tra thiết bị lưu trữ của mình và thực hiện các hành động bên dưới

*NẾU bạn vẫn có quyền truy cập vào các tệp của mình, hãy lấy các bản sao lưu của bạn theo thứ tự !!!!!

*Ngược lại, nếu bạn bị ảnh hưởng bởi điều này, thì bạn cần phải ngắt kết nối hệ thống của mình khỏi Internet. Giết bất kỳ quy trình nào trong trình quản lý tác vụ là một tùy chọn TUYỆT ĐỐI, hãy nhớ rằng làm như vậy có thể làm hỏng các tệp hiện đang mã hóa và do đó dừng bất kỳ loại khôi phục nào.

Lời khuyên: cho dù thiết bị của bạn không bị Deadbolt tấn công, thì ở thời điểm hiện tại cũng nên ngắt kết nối khỏi internet. Theo dõi tin tức từ nhà sản xuất và thực lấy lại các bản sao lưu để đảm bảo an toàn dữ liệu của mình.

Phương án giảm thiểu nhiễm mã độc Ransomware dù sử dụng bất kỳ thiết bị lưu trữ từ brand nào?

Như chúng tôi-Mstar Corp đã chia sẻ nhiều lần về việc giảm thiểu tối đa mã độc Ransomware, chúng tôi luôn hướng tới khách hàng sử dụng phương thức backup 3-2-1 để đảm bảo an toàn dữ liệu lên đến 99%

Chi tiết về phương thức: TẠI ĐÂY

Hướng dẫn sử dụng : TẠI ĐÂY

Kết luận

Hiện tại chưa có thông chính thức từ nhà sản xuất Brand về lỗ hổng bảo mật này, chúng tôi sẽ cập nhật thêm thông tin về sự việc này, theo dõi các kênh của Mstar Corp để cập nhật thông tin nhé.

THÔNG TIN LIÊN HỆ: MSTAR CORP

Hotline: 0943199449 – 0909514461

Email: [email protected]

Fanpage: https://www.facebook.com/mstarcorp/

Website: mstarcorp.vn

Store: https://store.mstarcorp.vn/

Group hỗ trợ kỹ thuật: https://www.facebook.com/groups/synologyvn/

Trụ sở: Tầng 1, 75 Hoàng Văn Thụ, phường 15, quận Phú Nhuận, TP. HCM

Chi nhánh Hà Nội : Tầng 11, tòa nhà Zen Tower, 12 đường Khuất Duy Tiến, P.Thanh Xuân Trung, Q. Thanh Xuân, TP. Hà Nội